Tech IT Easy : le podcast qui simplifie l'informatique (et plus encore)

Cool IT lance son podcast de vulgarisation tech

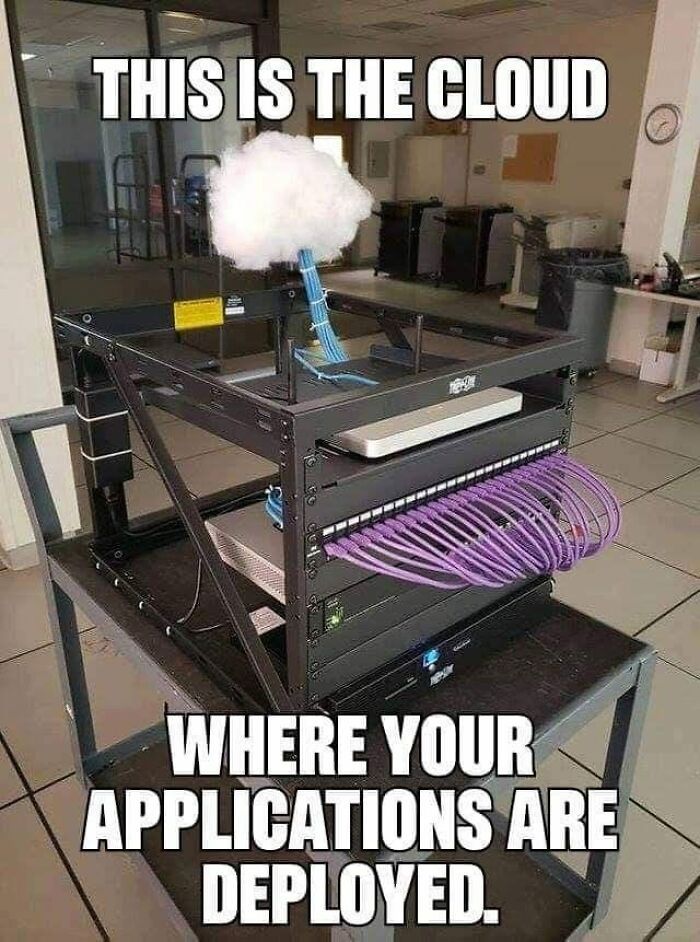

Vous vous êtes déjà senti perdu face à l’informatique ? Entre le Cloud, l’IA, les réseaux, les deepfakes, les cookies et les mises à jour, on saisit vite que comprendre le numérique, c’est devenu un super-pouvoir.

Chez Cool IT, ça fait plus de 10 ans qu’on aide nos clients à y voir plus clair dans leurs projets informatiques. Et aujourd’hui, on va encore plus loin : on lance notre podcast tech, Tech IT Easy.

Un podcast pour démystifier l’informatique, expliquer les bases, décoder le jargon, et répondre aux grandes questions numériques d’aujourd’hui.

Tech IT Easy : un podcast pour rendre la tech accessible à tous

Tech IT Easy, c’est un podcast imaginé par l’équipe Cool IT, pour parler d’informatique autrement.

Notre mission ? Vous aider à comprendre le monde numérique, sans jargon, sans prise de tête, avec un ton clair, saupoudré d’influence geek et pop culture (en témoigne le t-shirt Vegeta de notre animateur)

Pourquoi ce podcast ?

Parce que l’informatique fait partie de notre quotidien, mais reste encore floue pour beaucoup.

- Est-ce que c’est juste votre ordi ou votre smartphone ?

- Est-ce que c’est Internet ? Votre connexion ? Votre drive ?

- Est-ce que c’est tous ces termes qu’on n’ose pas googler ?

- Pourquoi tout le monde parle de l'IA ? Je dois en faire quoi ?

L’informatique, ce n’est pas seulement une machine, c’est un écosystème complexe. Et comme on apprend à conduire avant de prendre la route, on pense qu’il est temps d’apprendre à naviguer dans le numérique.

L’informatique, c’est comme conduire… mais dans un univers parallèle

- Votre ordinateur, votre téléphone, c’est votre véhicule

- Le web, c’est la route

- Les applis, les logiciels, les IA…et tous les autres outils, ce sont les options de votre véhicule (la clim, la radio, le GPS…)

- Les dévs et tout leur écosystème, c’est l’industrie automobile qui collabore avec pleins d’autres personnes pour rendre votre conduite toujours plus fluide

Chaque épisode du podcast est une leçon de conduite numérique. Et pour vous guider, on a un super pilote : Erwan, ingénieur informatique, président de Cool IT et animateur du podcast.

Épisode 1 : l'Internet Zombi existe-t-il vraiment ?

Pour lancer le podcast, quoi de mieux que toute l’équipe Cool IT autour du micro ?

Dans ce premier épisode, on parle d’un sujet fascinant (et un peu flippant) : l’Internet Zombi.

Une théorie du complot qui circule depuis plus de 10 ans, ravivée récemment par l’explosion de l’IA générative et du contenu automatisé. Et si une grande partie du contenu présent sur Internet était vide ? Ou “maintenue en vie” artificiellement par des robots ? Derrière le complot, où se situe la réalité ? Que pouvons-nous faire pour redonner du sens à internet ? Pour protéger les internautes ?

- 🎙️ Fen, analyste & DG de Cool IT

- 🎙️ Florence, développeuse back-end

- 🎙️ Marie, développeuse full stack

- 🎙️ Et Erwan, votre guide dans le labyrinthe tech

Écouter l’épisode 1 : Internet n’existe pas

➡️ Disponible dès maintenant sur Deezer

➡️ Ou sur notre site, en accès gratuit et illimité

Ce que vous allez apprendre dans le podcast Tech IT Easy

- L’informatique expliqué simplement avec des exemples concrets

- Les coulisses du web, du cloud, de l’IA, des réseaux

- Des interviews de professionnelles et professionnels passionnés du numérique

- Un format accessible, fun, régulier (1 épisode / trimestre)

Ce qu'on vous promet dans Tech IT Easy

- Des sujets techs passionnants

- Des invité·e·s super cools

- Un ton décalé

- Et surtout, de quoi mieux comprendre le monde numérique dans lequel on vit

Alors, prêt à (re)découvrir l’informatique autrement ?

Bienvenue dans la galaxie Cool IT 🚀

Abonnez-vous, partagez, parlez-en autour de vous

Logiciels obsolètes : comment changer de logiciel avec un historique important ?

Récemment, une personne de mon entourage m’a partagé quelques anecdotes surprenantes sur l’entreprise où elle travaille. C’est une grande PME, bien ancrée dans son secteur, souvent citée comme un modèle d’innovation et de réussite par les PME et TPE locales. Pourtant, au détour de la conversation, j’apprends une nouvelle inattendue : leur éditeur d’ERP vient de mettre la clé sous la porte.

Le plus compliqué ? Aucune mesure n’a été anticipée en interne. Pas de plan B, pas de transition en vue. Une situation délicate, qui peut sembler surprenante à plusieurs égards : comment un éditeur peut-il arrêter le développement de ses produits du jour au lendemain ? Comment une entreprise peut s’en prémunir et rebondir ?

Explorons ensemble les enjeux sous-estimés de l’obsolescence informatique.

Sommaire

#1 – L’obsolescence logiciel, ce n’est pas qu’une histoire de matériel

#2 – Pourquoi est-ce qu’un éditeur arrête-t’il de maintenir ses logiciels ?

#3 – Comment on en arrive là ?

#4 – Concrètement, qu’est-ce qu’on risque à maintenir des logiciels obsolètes ?

#5 – Comment anticiper le vieillissement de vos logiciels professionnels ?

L’obsolescence logiciel, ce n’est pas qu’une histoire de matériel

Sur les 2 dernières années, les feuilles de route de progiciels leaders, ont été fortement marquées par des arrêts de mise à jour, de compatibilité, voire de commercialisation :

- L’éditeur Sage a retiré plusieurs versions de Sage 100, Sage 50 et Ciel

- Cegid a planifié l’arrêt progressif de Quadra Compta, au profit de Cegid Loop

- Microsoft a officiellement validé la mise en arrêt total de Skype pour le 5 mai 2025. Cet arrêt avait été annoncé et progressivement accompagné depuis 2019, au profit de Teams

- Microsoft Dynamics GP, ERP utilisé en TPE et PME, a annoncé arrêter l’application en 2025...

Chez Cool IT, l’obsolescence des progiciels, c’est la moitié de nos accompagnements depuis 2020. On pourrait croire qu’il s’agit de cas isolé, de petites entreprises désorganisées, éloignées du numérique. Et pourtant !

Pas plus tard qu’en 2023, le géant de la distribution Gifi a entrepris une migration vers un nouvel ERP, pour endiguer des problèmes de logiciels métiers vieillissants. Cette transition dantesque a produit des dysfonctionnements nombreux : stocks affectés, retard de livraison en point de vente, ralentissement de l’activité…Ces dysfonctionnements ont par ailleurs généré une dette conséquente, toujours soutenue actuellement par l’état.

Pourquoi est-ce qu’un éditeur arrête-t-il de maintenir ses logiciels ?

L’arrêt des mises à jour d’un logiciel est une situation courante. Dans l’édition de logiciel, il y a plusieurs facteurs qui poussent à arrêter de maintenir un logiciel :

- Les technologies sont devenues obsolètes et ne bénéficient plus de mises à jour officielles

- L'éditeur développe une nouvelle version du logiciel et abandonne progressivement l'ancienne

- Il devient difficile de trouver des développeur·euses maîtrisant la technologie utilisée

- Les coûts de maintenance (serveurs, développement…) deviennent trop élevés

- Le logiciel n’est plus rentable

Un logiciel, même largement adopté et pleinement fonctionnel, n’est jamais garanti de durer. La confiance accordée aux outils informatiques doit rester mesurée, que ce soit vis-à-vis de l’éditeur (sa présence sur le marché, sa santé financière, les technologies employées…) ou des évolutions constantes du secteur de la tech.

Pourquoi continuer à utiliser des logiciels obsolètes ?

L’informatique en entreprise, c’est tout récent. La démocratisation de l’ordinateur dans les PME n’arrive pas avant la fin des années 80, tandis que l’introduction d’internet ne s’établit réellement qu’à la fin des années 90.

En 30 ans, nous sommes passés de l’informatique de bureau basique, avec des ordinateurs lourds et peu connectés, à un monde ultra-connecté, mobile et axé sur les données. En entreprise, l’informatique n’évolue que si le client final évolue. En fonction des territoires, des secteurs Tech ou non Tech, il y a des écarts de transformation numérique, qui peuvent amener à un décalage avec les éditeurs de logiciel. Pour une entreprise qui n’est pas dans la Tech, tant qu’un système tourne, il est normal de ne pas se poser la question de son obsolescence.

- Un historique de données de plusieurs années qu’on ne souhaite pas perdre

- Un manque de temps pour former les utilisateurs sur un nouveau logiciel

- Des habitudes bien ancrées, avec un rapport difficile au changement

- Des liaisons bidouillées et multiples avec ce logiciel, et on ne sait pas ce qu’il va en advenir si on change

- Un manque de compétences numériques à jour

- Un manque de disponibilité pour piloter les évolutions...

Ces raisons sont tout à fait légitimes ! Cependant, utiliser un logiciel obsolète pendant trop longtemps, c’est renforcer un certain nombre de risques qui vont au-delà de l’informatique.

Concrètement, qu’est-ce qu’on risque à maintenir des logiciels obsolètes ?

Les logiciels c’est immatériel, on ne voit pas tout de suite s’il y a de la casse.

D’autant plus que les effets d’un logiciel vieillissant, mettent du temps à se voir. Et quand bien même, on les a identifiés, on met en place des rustines, des détournements pour continuer à les utiliser.

Pourtant, un environnement numérique défaillant peut entraîner des problématiques qui ne sont pas que technologiques :

| 📌 Domaines impactés | 🔍 Détail des impacts |

| Impacts sur la productivité | – Augmentation des tâches chronophages – Écart d’information entre les services – Diffusion de données erronées – Ralentissement des projets – Retards opérationnel qui s’accumulent |

| Impacts sur la relation client | – Retard de livraison – Écart de prix – Stock incorrect – Personnel tendu, qui donne une mauvaise image de l’entreprise |

| Impacts sur les budgets | – Coût du support plus élevé, par manque de personnel qualifié – Temps de support plus long – Maintenance plus fréquente, à des tarifs plus élevés, qu’une technologie à jour |

| Impacts sur la cohésion | – Frustration et perte de motivation – Frein à la collaboration – Clivage entre les générations d’employés et les services – Risque de désengagement pour des entreprises mieux équipées |

| Impacts sur la compétitivité | – Frein à l’évolution des produits/services – Dévalorisation de la marque employeur – Perte de marché |

| Risques cyber accrus | Un logiciel qui n’est plus maintenu par un éditeur, c’est un logiciel avec des failles, qui n’est plus protégé |

| Risques juridiques | Un logiciel ancien, c’est un logiciel qui ne tient plus compte des conformités du droit numérique. En cas de données personnelles compromis, en raison d’un défaut de logiciel, la responsabilité de l’Entreprise peut être engagée |

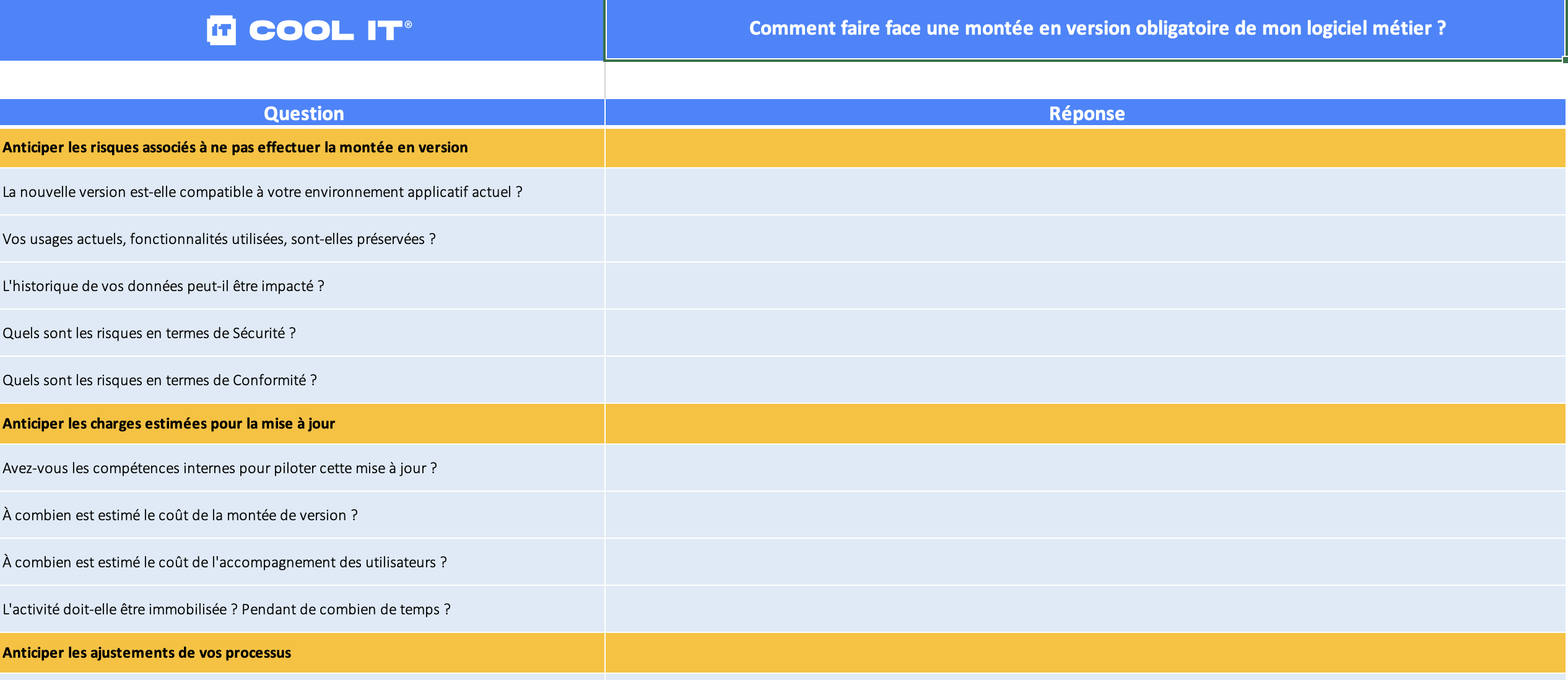

Comment anticiper le vieillissement de vos logiciels professionnels ?

La responsabilité est partagée ! L’éditeur de logiciel a pour obligation de communiquer ses évolutions majeures, ses changements de tarifs, d’offre, et de prévoir un accompagnement adapté en cas d’arrêt d’un produit.

- Rester informer. Les actualités des éditeurs sont toujours publiques, via un e-mailing, une interface dédiée sur leur site officiel ou le chargé de compte

- Prévoir des audits réguliers des systèmes informatiques permettant de détecter les obsolescences en amont

- Se former aux bases de l’informatique professionnel, afin d’être en mesure de prendre les bonnes décisions

- Sonder régulièrement la satisfaction des salariés, quant à leur matériel et logiciel

Dépassé par l'obsolescence informatique ?

Pour ne pas laisser l’obsolescence de vos outils informatiques compromettre l’avenir de votre entreprise, vous pouvez faire appel à des experts, comme Cool IT, pour une mise à jour stratégique, un audit ou un accompagnement.

A-t-on besoin de l'IA au travail ? Le guide pratique 2024

Quand on évoque l’utilisation des IA au travail, il est important de se rappeler qu’il n’est pas obligatoire de basculer sur du 100% système IA. Il est aussi possible d’activer des fonctionnalités intégrées à ce qu’on a déjà : extension de navigateur web, fonctionnalités des outils de PAO, de traitement de texte, de visioconférence… Il y a de fortes chances que vous utilisiez déjà l’IA…sans le savoir.

S’il s’avère que vous n’en utilisez vraiment pas, mettre en place des systèmes IA, comme n’importe quel changement informatique, requiert des réflexions en amont.

En fonction de vos habitudes et des normes de votre secteur, tout n’est pas forcément adapté. Ces systèmes doivent vous aider à améliorer l’existant, sans être une surcharge.

Quels sont les bénéfices de l’IA sur le travail quotidien ? Les risques ? Qu’est-ce que je peux utiliser en fonction de mon cœur de métier ?

Tour d’horizon (non-exhaustif) des systèmes IA qui peuvent valoir le coup !

Sommaire

#1 – Des bénéfices de travailler avec des IA…

#2 – … aux risques souvent minimisés.

#3 – Les questions à se poser avant de travailler avec une IA

#4 – Pour vous aider à répondre

#5 – Quelques exemples concrets

Des bénéfices de travailler avec des IA…

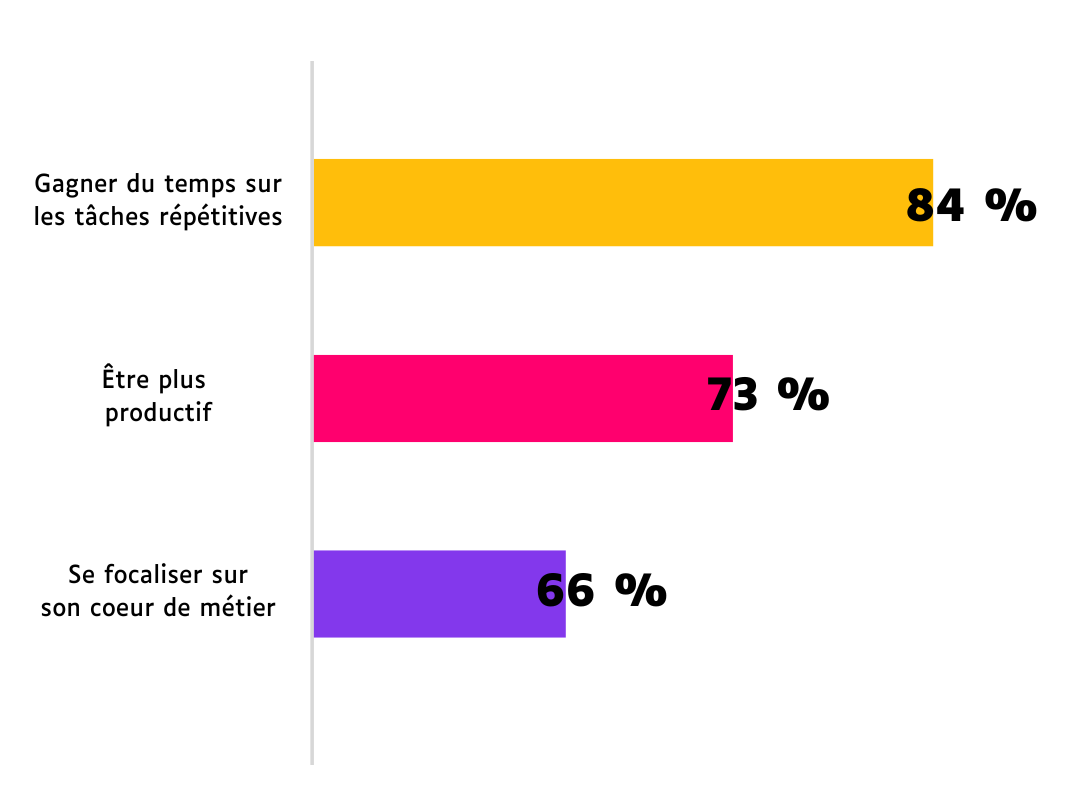

Depuis 2023, Hubspot (CRM) questionnent ses utilisateurs sur leur relation à l’IA :

Dans les bénéfices les plus mis en avant, on retrouve également :

- une aide à la prise de décision, notamment en la rendant plus rapide et réactive,

- une réduction des erreurs humaines et un gain de temps permettant la prise de recul,

- la gestion du stress et la concentration.

…aux risques souvent minimisés.

Même si l’IA peut réduire nos erreurs, elle n’exclut pas qu’on continue d’en faire ! En effet, l’IA tire son apprentissage de nos propres données. Si une erreur se glisse dedans, il y a un risque qu’elle se propage.

Pour éviter de propager des erreurs, plusieurs bons réflexes :

- Vérifier systématiquement les sources utilisées par l’IA

- Contrôler systématiquement les contenus générés

- Mettre en place un protocole cyber incluant l’usage des IA

- L’anonymisation des requêtes et des fichiers

- Cartographier les données sensibles à ne pas divulguer

Le manque de vérification n’entraîne pas qu’une propagation d’erreur au sein de l’entreprise, mais peut aussi présenter un cyber-risque. Vérifier ce que l’IA nous transmet n’est qu’une première bonne pratique. Il faut également contrôler la sûreté de l’IA elle-même en termes de conformité.

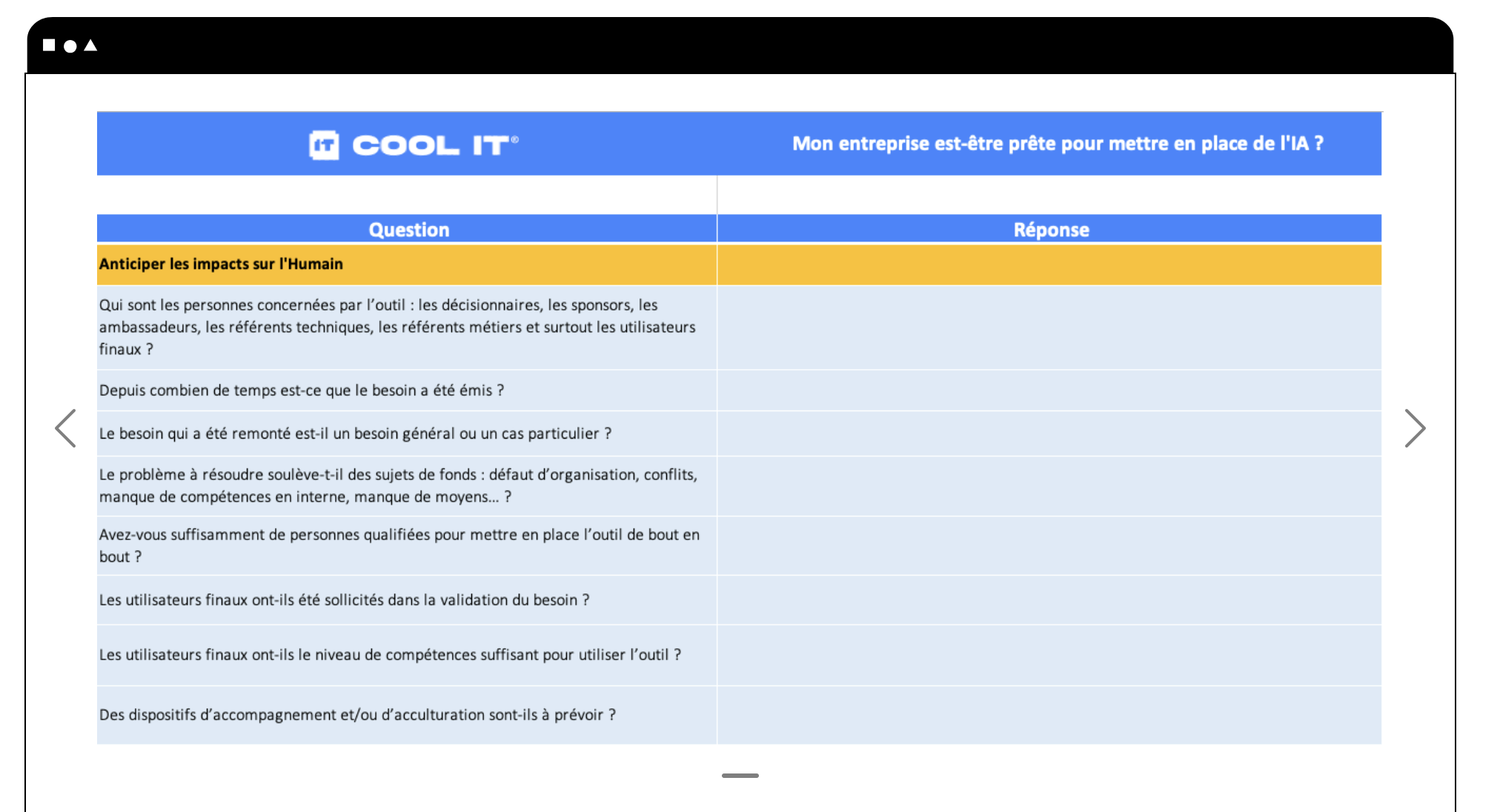

Les questions à se poser avant de choisir une IA

Avant d’utiliser une fonctionnalité incluant de l’IA, plusieurs questions à se poser ! Chez Cool IT, c’est la méthode 4P !

On part du postulat qu’une nouvelle technologie n’opère pas que des changements technologiques. Elle fait évoluer 4 piliers de l’entreprise :

- L’humain : Est-ce que je suis à l’aise avec ce type d’outil ? Mes collègues ? A-t-on besoin d’être formé ?

- L’organisation : Sommes-nous disponibles en ce moment pour tester un nouvel outil ? Nos process sont-ils formalisés ? Complets ? Satisfaisants ?

- La stratégie : Quels sont nos objectifs ? Qu’est-ce que l’IA doit nous permettre d’améliorer concrètement ? Avons-nous du budget à accorder à ça ?

- La technique et la sécurité : Notre informatique est-elle adaptée à cette technologie ? Est-elle à jour ? Quelles données devons-nous protéger avant de basculer ?

Pour vous aider à répondre

On ne va pas vous laisser partir sans solution !

Parmi nos Cool Kit, nous avons mis au point un diagnostic qui vous permet d’évaluer si une IA peut représenter un avantage pour votre activité.

Grâce à ce diagnostic, vous disposerez d’une bonne base d’informations pour valider si c’est ce le bon moment pour amorcer ce changement.

Si mon activité le permet, j'utilise quoi ? Pour faire quoi ?

| 🎯 ACTIVITÉ | 🛠️ SOLUTION IA |

| Avec les collègues, on n’arrive pas toujours à rédiger de bons comptes-rendus de réunion | Fireflies.IA, Otter AI |

| Je dois faire régulièrement des présentations en visio et je ne suis pas à l’aise en face caméra, ou avec ma voix | Synthesia, Eleven Labs |

| Je fais beaucoup de veille et je n’ai pas toujours le temps de rédiger des synthèses de ce que je lis | ChatGPT, Claude ou PI.AI |

| Je cherche à rendre l’information plus inclusive | Inclusi |

| J’ai besoin de générer des sous-titres sur des vidéos | CapCut |

| J’ai besoin de retours immédiats pour mieux communiquer à l’oral | Poised |

| Je suis développeur•euses, et j’ai parfois du mal à trouver la bonne approche quand je conçois | Github Copilot, Amazon Code Whisperer |

| Je dois créer des supports de communication, mais je n’ai pas de base de graphisme | Canva |

| Mon entreprise a plein de bases de connaissances éparpillées, je dois les centraliser | Guru |

| Je suis dyslexique, et je dois écrire régulièrement, ce qui me stress | MerciApp |

| Je ne suis pas à l’aise avec mon anglais | Grammarly |

| J’ai besoin de créer des présentations mais j’ai parfois du mal à structurer mes idées | Gamma |

| Je suis commercial.e et je dois souvent écrire les mêmes mails | Blaze.today |

| Je fais des sites Wordpress et je me noie souvent dans les documentations des plugins | Code WP |

| Je veux produire des vidéos explicatives, mais je ne sais pas créer de vidéos | Heygen, Synthesia |

EN RÉSUMÉ

Les outils boostés à l’IA peuvent représenter de vraies opportunités, à condition qu’on sache bien ce qu’on souhaite en tirer !

Il n’est pas nécessaire d’adopter ces technologies si elles ne résolvent pas un problème spécifique, ou si elles créent plus d’inconvénients que de bénéfices à l’entreprise.

C’est une réflexion à mener en amont : les IA ne sont pas des solutions, mais des outils. Ce qui est pertinent pour vos pairs, ne l’est pas obligatoirement pour vous.

Les offres sont tellement vastes, qu’il y a forcément un outil adapté. Et s’il n’y en pas, peut-être que ce n’est pas encore le moment, ou que vous avez déjà ce qu’il faut à recalibrer !

Relax, on est là pour vous

N’hésitez pas à échanger avec nous sur le sujet ! Que vous questionniez la maturité de votre activité à utiliser des IA, ou envisagiez d’en activer, nous serons ravis de vous guider

Pour aller plus loin

- Rapport Hubspot : https://blog.hubspot.com/marketing/state-of-ai-report

- Etude McKinsey’s « State of AI in 2023 » : https://www.mckinsey.com/

- IA & RH : https://www.lepont-learning.com/fr/intelligence-artificielle-rh/

- Microsoft France – « L’IA dans le milieu professionnel »

Comment utiliser l'IA en réduisant les risques cyber ?

Comme n’importe quelle technologie, entre de mauvaises mains et avec de mauvaises intentions, les technologies de l’IA peuvent tout à fait servir à augmenter et diversifier les cybermenaces.

Bien heureusement, avec une bonne prise de recul, un esprit ouvert et une petite routine de cyber au quotidien, il est tout à fait possible d’expérimenter des « IA »[1] en prenant le moins de risque possible.

[1]On dit « IA » avec des guillemets, car cette appellation reste plus compréhensible, que les abréviations techniques telles que GAN, ANI, AGI, ASI… : https://coolitagency.fr/bien-utiliser-les-differents-termes-de-lintelligence-artificielle/

Sommaire

#1 – Ce qui est nouveau est faillible et instable

#2 – Les typologies de données exploitables

#3 – Les usages malveillants possibles

#4 – Les bonnes pratiques pour utiliser des « IA » en toute cybersécurité

#1 – Ce qui est nouveau est faillible et instable

Une technologie nouvelle, une technologie expérimentale, comporte toujours un ensemble de failles, à la fois technique et fonctionnel. C’est normal d’ailleurs ! A un moment, confronter un prototype au public, contribue à l’améliorer ! Le problème, c’est que ces failles, détectées et décortiquées au bon moment, permettent aux cyberattaquants de préparer des actions et d’anticiper des parades.

On entend par failles techniques, l’ensemble des instabilités communes à des lancements de nouvelles technologies, comme :

- La protection incomplète des accès non-autorisés ;

- La vérification incomplète des entrées de formulaires, des entrées API ;

- La non-unicité des identifiants d’accès ;

- La mauvaise anticipation des surcharges serveurs…

Ces failles techniques sont régulièrement revues et rectifiées au fil des mises à jour. Ce qui est exploité par les cyberattaquants, c’est le laps de temps qu’il faudra aux techs pour identifier les failles et les corriger.

On entend par failles fonctionnelles, l’ensemble des usages négligents que nous pouvons avoir, en tant qu’internaute, à la sortie d’une nouvelle technologie :

- Ne pas se renseigner sur l’état d’avancée de la technologie ;

- Ne pas se renseigner sur l’exploitation de nos données ;

- Dissocier la technologie de ses enjeux sociaux, économiques et juridiques ;

- Charger des données personnelles et sensibles (photos, url privé, fichiers d’entreprise, biométrie, localisation, état de santé…) ;

- Ne pas diversifier ses usages, ni ses sources de vérification d’informations…

Nous sommes naturellement négligents, par enthousiasme, parfois par FOMO (Fear of missing out, Peur de rater quelque chose d’incontournable). Malheureusement, les pirates malveillants maîtrisent très bien notre attrait de la nouveauté, pour cartographier les comportements qui facilitent les intrusions, les vols de données.

#2- Savoir ce que les IA exploitent, pour savoir ce qu'on doit protéger

Qu’il s’agisse d’une IA conversationnelle, un assistant de recherche, ou un générateur de contenu, nous sommes susceptibles d’y laisser des données précieuses, en fonction de la base de connaissance de ces « IA » :

- Des données physiques : Visage, voix, biométrie…

- Des données comportementales : Achats, goût, avis, historique de recherche…

- Des données démographiques : Localisation, Genre, Âge…

- Des données sociales : Statut, revenu, orientation politique…

- Des données professionnelles : Compte-rendu, données financières, flux logistiques, état de production, données RH, code informatique sensible…

Comprendre ce que les technologies de l’IA exploitent peut constituer un bon moyen de discerner ce qu’on peut, ou non saisir comme données, ainsi que le niveau d’anonymisation qu’on doit apporter.

#3 – Les usages malveillants possibles

L’attaque par Prompt Injection

- Le périmètre : Les IA conversationnelles et les IA génératives

- Le principe : Injecter des requêtes (appelées Prompt), qui à force de répétition, vont pousser l’IA à passer au-delà des restrictions de sa programmation d’origine

- La faille : La nature des IA, conçues pour apporter une réponse satisfaisante, mais pas forcément fiable, morale ou légale

- L’objectif : Pousser l’IA à partager des informations illicites, ou réaliser des actions illicites

L’industrialisation du phishing

- Le périmètre : Les IA génératives

- Le principe : A partir d’un objectif d’attaque, détourner l’IA pour qu’elle génère des modèles d’arnaque en fonction d’un ciblage

- La faille : Les IA ne peuvent pas évaluer l’intention de leurs usagers. Si je demande de générer un modèle d’e-mail à la manière d’une banque, l’IA ne peut pas deviner que l’e-mail va servir à du phishing bancaire.

- L’objectif : Réduire le temps de création de contenu destiné au phishing

La propagation de faille de code

- Le périmètre : Les générateurs de code

- Le principe : Injecter du code malveillant, ou erroné

- La faille : Le copier-coller sans revue de code et le manque de modération des générateurs

- L’objectif : Propager des malwares, des accès non-autorisés, faire planter un système, et ce, sans qu’on puisse facilement remonter vers la personne à l’origine du code

L’usurpation

- Le périmètre : Les générateurs d’images et les deep technologies

- Le principe : Récupérer des traits physiques, des voix, des mouvements

- La faille : L’opacité des politiques de confidentialité, les effets de mode qui nous poussent à nous jeter sur le dernier filtre amusant, sans se poser de questions

- L’objectif : Recréer des images factices (des photos, comme des vidéos) à des fins d’extorsion

Les crimes pornographiques

- Le périmètre : Les générateurs d’images et les deep technologies

- Le principe : Similaire à l’usurpation, il s’agit aussi de récupérer des éléments physiques, sans le consentement des usagers

- La faille : La mise en public de nos visages sur les médias sociaux

- L’objectif : Recréer des images pornographiques, sans le consentement des personnes dont on exploite l’image, à des fins d’extorsions, des fins criminelles, de commerces illicites

Le vol de données

- Le périmètre : Les IA conversationnelles et les IA génératives

- Le principe : Créer des contrefaçons d’application, en faisant passer le service pour une alternative gratuite, ou peu chère

- La faille : Le manque de modération des fournisseurs d’accès, le manque de vérification des usagers

- L’objectif : Récupérer les données personnelles à des fins d’usurpation, de commerces illicites, ou d’intrusion

La désinformation amplifiée

- Le périmètre : Les IA conversationnelles et les IA génératives

- Le principe : Créer des fakes news et les rendre virales sur un maximum de médias sociaux

- La faille : Le manque de modération, et le manque de modérateurices, la radicalisation des opinions en ligne

- L’objectif : Diffuser du contenu de propagande, déstabiliser des pays, déstabiliser des personnalités publiques et/ou politiques

#4 – Les bonnes pratiques pour utiliser des « IA » en toute cybersécurité

Essayer de prendre connaissance des politiques de confidentialité

Sans forcément en lire l’intégralité, si vous vous rendez compte que les politiques sont absentes, difficiles d’accès, ou incompréhensibles, c’est que le service est potentiellement opaque, et présente un risque pour vos données.

Raisonner le partage d’image personnelles et intimes

Souvenez-vous…50% des contenus pédocriminels ont été créés à partir d’images volées sur les comptes sociaux de l’entourage des victimes. Il en va de même pour les deep fake à usage illicite.

Anonymiser un maximum les fichiers qu’on uploade

Cette présentation que vous voulez rendre plus jolie grâce à PIMP TA PREZ, l’IA qui transforme tes PPT en œuvre d’art, comporte-t-elle des données confidentielles ? Votre entreprise vous autorise-t-elle à utiliser ce type de service ? Que peut-il se passer si ces données sont exploitées par des tiers ?

Donner des feedbacks

Les contenus générés par les « IA » du moment, sont tirés de ce qui est le plus viral, le plus populaire, et le plus requêté, in-app (depuis le service), ou plus globalement sur Internet.

Si un contenu que vous avez fait générer vous met mal à l’aise, vous paraît biaisé, ou faux, il faut le signaler. Vous contribuez ainsi à l’éducation de l’IA.

Garder de l’esprit critique

Le contenu que j’ai généré est-il fiable ? Ses informations vérifiables ? Mes sources d’information sont-elles diverses ? Le contenu rassemble-t-il des faits ? Ou des opinions ? Le contenu est-il authentique ? Libre de droit ? Avec l’accord de ses créateurices ?

Déconstruire ses biais de confirmation

L’information que je lis, que je vois, est-elle vraie ? Est-elle factuelle ? Ou est-ce que je la crois vraie, parce qu’elle conforte mon opinion ? Est-ce que des personnes peuvent être lésées si je la diffuse ? Est-ce que je contribue à une diffamation si je la diffuse ?

Avoir une routine de sécurité

Changer régulièrement mes mots de passe, mettre à jour mes applications, rester à l’écoute des alertes au phishing…

Différencier moyen et solution

Les « IA » sont des outils, et ne constituent en rien des « solutions magiques » à des sujets de fond. Si on a une organisation bancale, utiliser une « IA », ou une solution d’automatisation, sans questionner l’organisation, ne fera qu’automatiser, ou répliquer une organisation bancale.

Faire preuve de patience

Les technologies sont mouvantes, et ne cessent d’évoluer, de s’améliorer. Ce qui est faillible aujourd’hui ne le restera pas éternellement. Les usages aussi évoluent. Et les « IA » deviendront ce que nous en ferons…de bien et d’éthique.

Pour aller plus loin

- Le Monde informatique : https://www.lemondeinformatique.fr/actualites/lire-des-failles-critiques-dans-torchserve-fragilisent-des-milliers-de-modeles-d-ia-91766.html

- HTTPCS : https://blog.httpcs.com/une-faille-de-securite-par-prompt-infection-touche-les-ia-generatives-comme-chatgpt-et-google-bard/

- NUMERAMA :

- https://www.numerama.com/cyberguerre/1554992-chatgpt-est-en-panne-des-hackers-pro-russes-revendiquent-la-cyberattaque.html

- https://www.numerama.com/tech/1542866-lia-deshabille-des-photos-denfant-pour-en-faire-de-la-pedopornographie.html

- https://www.numerama.com/tech/1542498-phishing-chatgpt-fait-presque-aussi-bien-que-les-pirates-et-cest-un-probleme.html

- WASHINGTON POST : https://www.washingtonpost.com/technology/2023/11/05/ai-deepfake-porn-teens-women-impact/?utm_campaign=%23R%C3%A8gle30%20165&utm_medium=email&utm_source=newsletter_edito

- NEXT INPACT : https://www.nextinpact.com/article/71011/dangers-grands-modeles-langage-chercheuses-avaient-prevenu

- « L’intelligence artificielle n’existe pas », Luc Julia, éd. First

- « Ce sera l’IA oui/et moi », Cécile Dejoux, éd. Vuibert

- « Résistance 2050 », Aurélie Jean et Amanda Sthers, éd. L’observatoire

- Le DAIR Institute, https://www.dair-institute.org/research/

- « Technoféminisme, comment le numérique aggrave les inégalités », Mathilde Saliou éd. Grasset : https://www.nextinpact.com/article/71410/en-ligne-misogynie-utilisee-pour-saper-liberte-dexpression

- Rapport de l’Unesco, sur l’éthique des Intelligences Artificielle, datant de 2021 : https://unesdoc.unesco.org/ark:/48223/pf0000381137

Recrutement IT : Comment rédiger la plus cool des fiches de poste ?

Le marché du recrutement, dans l’informatique, atteint des records depuis 2021. Cette année, 69%[1] des entreprises françaises envisagent de recruter de nouvelles compétences informatiques, avec notamment des besoins de plus en plus importants chez les PME et ETI.

[1] Source : Usine Nouvelle

- Des candidatures qui ne correspondent pas aux attentes ;

- Une baisse des candidatures ;

- Des recrues plus exigeantes, qui ne craignent plus la « démission » ;

- Un vivier de candidats trop limités…et des difficultés à élargir ce vivier vers des recrues plus « atypiques » …

À force d’être plus ou moins bien démarchés, plus ou moins bien intégrés, elleux ont accumulé un ensemble de « Red Flag », des signaux d’alertes, communiqués largement dans les communautés de développeur•ses :

- Le manque d’équilibre entre vie pro et vie personnelle ;

- Les dettes techniques trop importantes ;

- Les projets hors périmètre ;

- Les organisations trop cloisonnées (les Tech d’un côté, le Métier de l’autre) ;

- Le refus catégorique de mettre en place du travail hybride ;

- Le manque de transparence des rémunérations ;

- Le peu de temps accordé à la formation, la veille et l’auto-formation…

Mais comment ces personnes arrivent-elles à desceller ces informations, avant même d’avoir intégré l’entreprise ? La réponse…Dès la lecture de la fiche de poste ! En effet, votre fiche de poste peut en dire beaucoup sur les conditions dans lesquelles vos futur•e•s développeur•ses vont évoluer.

- Valider que c'est bien d'un•e dév dont vous avez besoin ;

- Cadrer les projets que vous allez lui confier à court, moyen, long-terme ;

- Définir une promesse claire et réalisable (et un salaire juste) ;

- Anticiper un parcours de carrière ;

- Déconstruire vos biais et vos clichés sur les développeur•ses

#1 — Valider que c'est bien un•e dév qu'il vous faut

Les questions à se poser

- Est-ce que mon besoin fait appel à de la programmation informatique ?

- Est-ce que je connais les différents types de profil dont j'ai besoin ?

- Est-ce que je connais les langages de programmation utilisés dans mon entreprise ? À quoi ils servent ? Les personnes qui en sont à l’initiative ?

- Est-ce que j'ai besoin de compétences en plus de la programmation (gestion de projet, graphisme, sécurité...) ?

- Ces compétences en plus, correspondent-elles aux compétences de base d'un•e développeur•se ?

- Ces compétences en plus, sont-elles des savoir-faire ou des savoir-être ?

Pourquoi ces questions ?

L’informatique et les métiers du Digital (plus axés créativité et communication-marketing) regroupent un ensemble de compétences numériques, qui peuvent paraître semblables.

Questionner vos connaissances de ces métiers, vous aidera à confirmer si vous avez besoin d’une personne qui maîtrise la programmation informatique, d’une personne qui intègre du contenu, ou d’une personne qui administre des contenus.

Sans être expert, connaître les bases d’un métier permet d’éviter les écarts entre la fiche de poste, les entretiens que vous allez mener et la réalité du terrain. Programmer, c’est une compétence technique, si ce que vous proposez n’est pas de la programmation, on va vite s’en rendre compte.

En revanche, bons nombres de développeur•ses peuvent avoir des compétences transverses : gestion de projet, graphisme, sécurité, data management…Ces compétences ne sont pas obligatoires dans les cursus de dév, et varient en fonction des parcours (en école, en reconversion, en autodidacte…)

#2 — Réfléchir en amont aux projets qui vont être confiés

Les questions à se poser

- Combien de projet avez-vous à confier à la future recrue ?

- Avez-vous déjà eu à travailler avec un•e dév avant ?

- Qui sont les personnes avec qui la future recrue va travailler ? Travaillent-elles en présentiel ? Distanciel ? Quels sont leurs rôles ? Peuvent-elles encadrer la nouvelle recrue ? Ou inversement ? Ont-elles besoin d’être encadrées ?

- Quelles sont les technologies et les outils associés à chacun de ces projets ? Sont-ils suffisants ? Sont-ils à jour ? Avez-vous des manques ?

- Quels sont les délais de ces projets ? À quels stades d'avancée sont-ils ? Leurs objectifs ?

- Ces projets sont-ils réalisables à distance ? Qu’est-ce qui doit être réalisé en présentiel ? Qu’est-ce qui ne nécessite pas une présence physique ?

- Avez-vous suffisamment de projet pour un CDD ? Un CDI ? Du temps partiel ? Du temps plein ?

Pourquoi ces questions ?

Après avoir validé qu’il s’agit bien d’un•e développeur•se qu’il vous faut, reste à savoir si vous avez suffisamment de travail à lui donner, mais pas que…Ces questions vont aussi vous aider à évaluer votre environnement technique, et son organisation.

Les acquis et les manques que vous aurez identifiés vous permettront de formaliser :

- Les technologies et/ou la logique de programmation que la recrue devra connaître ;

- Les problématiques qu’elle pourrait vous aider à résoudre ;

- Les compétences relationnelles qu’elle devra développer ;

- La durée du contrat et les conditions de mobilité ;

- Son niveau de responsabilité…

#3 — Définir une promesse claire et réalisable

Les questions à se poser

- Le salaire envisagé est-il juste par rapport aux niveaux de responsabilités, et aux tâches qui seront confiées ?

- Est-ce que mon entreprise a la capacité de faire évoluer la nouvelle recrue ? En termes de compétences ? De poste ? De salaire ?

- Quelles sont les valeurs de mon entreprise ? Quelle est sa culture ?

- Quel type d'organisation mon entreprise est-elle en mesure de mettre en place ? Sur quoi peut-on évoluer ? Sur quoi est-elle figée ?

- Quelle va être la place de la future recrue dans l'entreprise ? Son rôle ? Le sens de ses missions ?

Pourquoi ces questions ?

La promesse qui découle d’un poste peut être décisive pour un•e candidat•e. En effet, des valeurs fortes, des missions qui ont du sens, peuvent contrebalancer des projets peu « sexy », ou une proposition de salaire un peu basse…Surtout pour les métiers techniques, où les salaires sont très attractifs.

Le sujet du salaire est aussi primordial car, si votre politique de salaire est transparente, votre culture d’entreprise peut être perçue tout comme.

Il en va de même pour les questions de valeur, de sens et d’accompagnement de la recrue. Intégrer une nouvelle personne, c’est intégrer son vécu, et le recul qu’elle pourrait avoir sur votre entreprise.

Il y aura des profils qui s’adapteront complètement à votre organisation, et n’y verront rien à améliorer. D’autres auront des idées, des divergences…mais, en fonction de vos objectifs d’innovation, est-ce vraiment une si mauvaise chose ?

#4 — Définir un parcours de carrière challengeant

Ce dont vous devez tenir compte

- Les développeur•ses ont besoin de temps dédié à la veille, la structuration de leurs idées, la formation ou l'auto-formation ;

- Il y a des profils qui souhaiteront gagner en responsabilité, d'autres sont davantage motivés par l’exécution ;

- Il y a des profils qui voudront voir évoluer leurs réalisations de bout en bout, d’autres juste leur périmètre d’activité ;

- Il y a des profils qui se satisferont complètement des technologies de l’entreprise (même si elles sont vieillissantes), et d’autres vous accompagneront à rester à l’écoute des tendances, voire être plus avant-gardiste ;

- Il y a des profils qui souhaiteront rester touche à tout, d'autres souhaiteront se spécialiser (dans la data, l’IA, l'architecture, la sécurité...) ;

- Il y a des profils qui sont entrepreneur•e dans l'âme, et qui développeront des projets en dehors de l'entreprise (qui peuvent vous servir, ou non) …

Pourquoi en tenir compte ?

Savoir ce qui motive, et maintient la motivation, vous permettra d’anticiper les parcours de carrière et les formations qu’un•e développeur•se pourraient suivre. Savoir que les technologies évoluent aussi vite que les aspirations, vous évitera d’être pris de cours.

Si vous n’avez pas d’idées très claires des perspectives d’évolutions, que vous pourriez proposer à un•e développeur•se, n’hésitez pas à poser la question à celleux avec qui vous travailler déjà. Et si c’est la première fois que vous recrutez ce type de profil, posez la question à des communautés de dév. Quitte à poser la question en entretien !

#5 - Il faut sortir des clichés du geek blanc à capuche !

- Un développeur, est aussi "une développeuse" ou "un•e développeur•se", avec des origines ethniques diverses

- Les parcours de dév sont multiples : en grandes écoles, en université, en reconversion, en auto-didacte...

- C'est un métier tout à fait adapté aux personnes handi, et aux personnes neuro-atypiques

- L'informatique ça bouge, et ça bouge vite ! Un•e Junior peut autant apporter qu'un•e Senior. Faire collaborer les 2, c'est encore mieux !

- Junior, ça veut dire "Débutant" pas forcément "Jeune"

- Senior ça veut dire "Expérimenté", pas forcément "Âgé"

- Dév, ce n'est pas obligatoirement un travail solo. On peut aussi coder à plusieurs !

Pourquoi en tenir compte ?

Il n’y a pas qu’une « pénurie » de talents. Il y a aussi des talents mis de côté. Mis de côté, parce que nous avons tous des idées préconçues de ce à quoi doit ressembler un•e développeur•se. Et effectivemement, ces idées, ces clichés, sont en pénurie.

En moyenne, les entreprises, qui ont pris le parti de déconstruire le recrutement, pour diversifier leurs équipes techniques, sont 15% à 35%[1] plus performantes financièrement et attractives. Renverser les statuts quo du recrutement IT, n’est pas qu’un enjeu sociétal, c’est aussi un enjeu de développement économique.

[1] McKinsey Diveristy Database « Why diversity matters? »

Découvrez notre interview de Marcy Ericka Charollois

Consultante Inclusion et créatrice de contenus Social Tech

Comment partir en congés d'été, en toute cybersécurité ?

Le saviez-vous ? L’une des raisons pour laquelle votre entreprise est plus vulnérable pendant les congés, c’est surtout parce que salarié•e•s, comme dirigeant•e•s, n’arrivent pas à se déconnecter de leurs outils professionnels. Tout en étant moins attentifs aux risques cyber !

En période de vacances, 9 dirigeant•e•s sur 10 ne décrochent pas complètement de leur activité.

Côté salarié•e•s, il s’agit de 67% des travailleur•se•s français.

Dans cet article nous allons revenir sur les attaques les plus courantes en période de vacances, les bonnes pratiques à mettre en place avant, pendant et après les congés.

#1 — Quels types d’attaques sont les plus courantes en période de vacances ?

Il y a plusieurs modèles de menaces, en fonction de votre niveau hiérarchique dans l’entreprise, mais aussi vos habitudes et destinations de vacances telles que :

- Le vol physique de matériel : ordinateur, clé usb, disque dur, téléphone…

- La perte et la dégradation du matériel (“haaa la pina colada renversée sur le clavier…”)

- L’installation de logiciel espion

- Le vol de données

- Le phishing

- L’arnaque au président

- L’infiltration d’appareil

#2 — Mesurer les risques

Afin de protéger correctement l’entreprise, quand il y a des départs en congés, il y a plusieurs étapes à suivre afin d’être en mesure de :

- Mesurer les conséquences des absences

- Assurer la continuité d’activité et la réponse à incident

- Sensibiliser l’ensemble de l’entreprise aux bonnes pratiques de sécurité en vacances

L’idéal est qu’en amont, vous ayez défini les modèles de menaces de l’entreprise, c’est-à-dire une cartographie des différents risques encourus en cas d’absence d’une fonction, d’un service, etc.

- Quelles sont les données détenues par chaque service ? Par niveau hiérarchique ?

- Sur quels matériels et logiciels sont-elles stockées ?

- A-t-on des outils de détection suffisants pour les protéger ?

- Les équipes accèdent-elles à ces logiciels sur du matériel mobile ? Professionnel ? Ou Personnel ?

- Les équipes utilisent-elles des logiciels non-référencés par l’entreprise ?

- Les équipes sont-elles sensibilisées à la sécurité ?

- Les équipes amènent-elles leur matériel en vacances ?

Une fois ces modèles définis, vous serez en mesure d’en déduire les risques encourus, en fonction de chaque situation, métier et matériel.

#3 — Sensibiliser et…laisser partir en vacances déconnectées !

Nous sommes tous moins vigilants en vacances. C’est pour cela, que le meilleur moyen d’éviter les cyberattaques, c’est de profiter de ses vacances sans :

- Vérifier ses emails ;

- Vérifier ses tickets ;

- Lire les conversations sur Teams ;

- Répondre aux appels professionnels…

Au-delà des risques cyber, il s’agit aussi de respecter le Droit à la déconnexion. Il est important de faire comprendre aux salarié•e•s qu’ils ne perdront pas leur emploi, pour ne pas avoir répondu aux sollicitations pendant leurs congés ( c’est la loi 😉 )

Et si vous êtes un super dirigeant·e qui applique et respecte le Droit à la déconnexion. Mais que les salarié•e•s ont toujours du mal à décrocher, il faut sensibiliser aux bonnes pratiques de vacances en toute cybersécurité :

- Réinitialiser ses mots passe avant de partir et au retour de congés

- Éviter d’annoncer où et quand on part en vacances sur les réseaux sociaux

- Éviter de géolocaliser ses photos de vacances et/ou de prendre des photos dans des cadres facilement reconnaissables

- Ne pas se connecter aux logiciels professionnels sur un WiFi Public

- Ne pas accepter, ni utiliser, de cadeaux type clé USB, disque dur externe, carte SD…

- Activer la vérification des paiements sur son application bancaire

- Privilégier l’utilisation d’un VPN, même sur mobile

- Ranger le matériel professionnel en lieu sûr et clos

- Éviter au maximum de se connecter aux logiciels professionnels sur du matériel personnel

- Éviter de stocker ses mots de passe dans les trousseaux des navigateurs ou des téléphones

- Ne jamais se connecter sur des appareils publics

Nous savons très bien que tout cela est plus facile à dire qu’à faire. Les habitudes mettent du temps à évoluer, surtout en termes de cybersécurité en entreprise. C’est justement pour ça qu’il est essentiel :

- D’anticiper vos modèles de menace

- De définir vos risques et les conséquences de ces risques

- De sensibiliser régulièrement autant les dirigeante·s que les salarié·e·s

En ritualisant de plus en plus ces bonnes pratiques, quelle que soit votre fonction ou votre niveau hiérarchique, vous gagnerez en autonomie, et serez de plus en plus en mesure de savoir comment agir en cas de cybermenace.

Bonnes vacances à tous·tes 🙂 !

Comment sécuriser son code ?

Dans son dernier rapport dédié aux failles de sécurité, IBM a identifié le coût moyen d’une faille de sécurité à 4 millions de dollars. Cisco évoque également qu’une faille de sécurité peut coûter jusqu’à 20% du chiffre d’affaires d'une entreprise.

Certaines de ces failles de sécurité exploitent des vulnérabilités dans le code informatique afin de voler de l’information, s’introduire sur le système informatique, supprimer des données…

De la conception à la maintenance, les développeur-ses peuvent avoir un rôle à jouer dans la protection des données de l'entreprise.

Même si le risque ne peut pas atteindre le niveau 0, je vous propose quelques règles à suivre qui peuvent aider à renforcer ce rôle, sans modifier drastiquement leur activité principale.

Règle n°1 – Toujours concevoir avant de développer

Plus les lignes de code sont complexes, plus elles sont difficiles à maintenir dans le temps, surtout lorsque les développeur-se-s changent.

Pour réduire cette complexité, les équipes de développement doivent pouvoir dédier du temps à la réflexion et à la conception du code.

Plus l’écriture du code est simple, plus elle sera facile à faire évoluer, à transmettre et à maintenir dans le temps.

Règle n°2 – Automatiser les tests

Il est courant que plusieurs développeur-se-s travaillent sur le même code, ce qui amène des problèmes d’intégration et de qualité.

Afin de détecter ces problèmes, on peut opter pour l’intégration continue. Ce type de pratique regroupe un ensemble de technique pour vérifier la qualité du code de manière automatique. Cela aide aussi à identifier s’il y a eu une régression sur le code, et ce, de manière transparente.

L’intégration continue fonctionne grâce à des outils tels que CircleCI, JetBrains ou Travis CI. Ces outils vont reproduire et simuler un déploiement en production, lancer des tests automatiques définis dans le programme…

Règle n°3 – Faire de la veille de vulnérabilités

Une application ou un logiciel informatique utilise régulièrement des bibliothèques externes. Ces bibliothèques peuvent contenir des vulnérabilités, qui peuvent être exploitées par des hackers.

Pour surveiller l’apparition de nouvelles vulnérabilités, le service CVE a pour mission d’identifier, de définir et de cataloguer les nouvelles failles de cybersécurité.

Compte tenu des milliers de vulnérabilités, il existe des plateformes permettant d’agréger et analyser ces failles, selon son existant, le tout en temps réel : Kenna Security Vulnerability Management, Flexera Vulnerability Manager, Tenable.io ou ZeroNorth.

Règle n°4 – Former les développeurs

Les développeur-se-s ne sont pas ou peu formé-e-s à la cybersécurité. Iels appliquent les exigences de sécurité imposées par le-a RSSI et les bonnes pratiques de développement.

Pourtant, ils utilisent de plus en plus de technologies différentes qui amènent leur lot de failles de sécurité.

Les développeur-ses peuvent être le premier rempart aux risques de sécurité. Pour cela, iels doivent être accompagné-es et formé-es aux bonnes pratiques de développement sécurisé.

Iels peuvent être accompagnés sur plusieurs sujets :

- Apprendre à configurer, intégrer et utiliser des outils cyber sécurité (outil d’analyse de code et vulnérabilités, outil de tests d’intégration…) ;

- Apprendre à évaluer les risques liés à l’utilisation d’un outil, définir des critères sécurité avant de choisir un outil, identifier les données sensibles à protéger ;

- Intégrer des méthodes de développement sécurisé, comme définie par l’organisation OWASP…

Règle n°5 – Faire de la revue de code

La revue de code est un des moyens les plus efficaces pour réduire des risques de cybersécurité.

Elle consiste à procéder à l’examen du code par un-e autre développeur-se, généralement plus expérimenté-e.

Le processus de revue de code est essentiel, il permet :

- de réaliser un contrôle qualité en continu ;

- d’enrichir et d’améliorer la qualité des réalisations des développeur-ses

Il existe plusieurs manières de revoir un code :

- Pair programming ;

- Pull requests ;

- Revue périodique…

Règle n°6 – Réaliser des audits de code

L’audit de code permet d’évaluer en profondeur le niveau de sécurité d’un logiciel ou d’une application. Il est mené par une entreprise tierce.

Un audit de code est réalisé dans plusieurs contextes :

- Au moment du lancement d’une application ou d’un logiciel contraint par des obligations réglementaires,

- Lorsque l’application ou le logiciel est massivement utilisé,

- Au moment où l’entreprise devient publiquement connue, les cyber hackers attaquent particulièrement des entreprises visibles.

Il a un double objectif sécurité :

- Identifier les vulnérabilités de sécurité ;

- Évaluer la qualité des mesures de sécurité intégrées au code.

A l’issu d’un audit, un plan d’action technique est fourni qui permet à l’entreprise d’identifier ses points d’amélioration.

Règle n°7 – Activer les logs

Les logs désignent un fichier qui stocke l’historique d'activité d'une application, ou d'un serveur. Pour toute application ou logiciel, il est donc nécessaire d’activer les logs, pour les analyser régulièrement.

Grâce à ces logs, il est possible de détecter des cyberattaques, un dysfonctionnement, des problèmes de sécurité, etc. Ces journaux permettent aux dévs de corriger leurs codes et d’identifier des comportements anormaux.

La sécurité dans le code est au centre des enjeux cybersécurité des entreprises.

Elle doit être utilisée comme un moyen d’améliorer la qualité des développements informatiques et de renforcer la protection de l’entreprise contre des cyberattaques.

Ces règles de sécurité sont les bases pour un premier niveau de sécurité. Elles doivent être revues, renforcées, corrigées de manière régulière.

Enfin, il ne faut pas négliger la partie humaine de la sécurité dans le code : le-a développeur-se. Iels sont en première ligne pour corriger les failles de sécurité, iels doivent être accompagné-es et formé-es aux bonnes pratiques de sécurité, afin de les appliquer dans leur travail de conception, de code et de maintenance.

5 bonnes pratiques pour piloter l'écoconception de sa refonte de site

On estime aujourd’hui que Internet consomme à lui seul 10 à 15% de la production énergétique mondiale, à peu près l’équivalent de 100 réacteurs nucléaires. Cette consommation d’énergie est d’ailleurs plus importante du côté du Visiteur, que du côté des serveurs.

En ce sens, éco-concevoir un site internet en privilégiant les besoins réels du Client·e et une navigation allégée contribue à réduire la consommation d’énergie qu’il-elle génère.

Pour ce faire, il est nécessaire de penser un site dès la définition des besoins, de l’arborescence jusqu’à son développement.

Voici 5 bonnes pratiques pour y parvenir.

#1 - Passer en revue le comportement et les besoins réels des visiteurs

Votre site internet a certainement des pages qui ne sont jamais, voire très faiblement visitées. En passant en revue les pages les moins visitées, on questionne les besoins des Visiteurs, ce qui les retient ou non sur certaines pages. S’il s’agit de pages importantes pour votre stratégie d’acquisition, il faudra alors repenser leur contenu et leur ergonomie. S’il s’agit de pages qui n’ont pas de valeur ajoutée ni pour vos offres ni pour votre visibilité, on peut alors les combiner ailleurs ou les supprimer.

Que faire ?

- Faire un bilan du trafic et du comportement des visiteurs Page par Page

- Formaliser les objectifs du site et les objectifs de chaque Page

- Définir des Personae de Visiteurs, les mots-clefs, les appétences et les parcours en réalisant des Test sur le site internet

- Rapprocher ces différentes informations afin de définir les priorités de refonte, ce qui doit être optimisé de ce qui doit être supprimé

#2 - Réduire les allers-retours avec le serveur

Plus l’arborescence de votre site est profonde, avec un certain nombre de pages à consulter, plus les actions du visiteur génèrent des appels vers le serveur. Votre site n’est pas une encyclopédie et votre visiteur n’est pas censé naviguer sur beaucoup de pages avant de passer à l’acte d’achat ou de prise de contact.

Que faire ?

- Définir des parcours de navigation en fonction des objectifs des pages nécessaires

- Réduire le nombre de page pour accéder à la même information

- Simplifier au maximum votre arborescence pour garder l’essentiel

- Intégrer un système de cache des pages principales du site

#3 - Simplifier le parcours utilisateur

Plus le parcours utilisateur est simple, c’est-à-dire avec le moins d’étapes et d’interactions possibles, plus on réduit le nombre de requêtes à soumettre, plus on minimise la consommation énergétique du Visiteur. L’objectif ici est de réduire le temps passé par le Visiteur pour réaliser des actions sur votre site.

Que faire ?

- Opter pour une architecture minimaliste de l’information

- Supprimer les fonctionnalités inutiles type « Hover » et autres animations qui n’apportent rien à la navigation ou la prise d’information

- Opter pour un design plus épuré et des contenus plus synthétiques, plus concrets

#4 - Réduire les temps de lecture

Moins on passe de temps sur un site, moins on consomme d’énergie ; d’autant plus quand la majorité des Visiteurs ne passent pas plus de 2 à 3 minutes sur un site. En allégeant vos textes et vos images, vous réduisez les temps de chargement mais aussi les temps de navigation, ce qui contribue également à une meilleure rétention des Visiteurs.

Que faire ?

- Réduire les textes à rallonge

- Compresser les images

- Adapter les formats des vidéos selon les différents types d’appareils

#5 - Opter pour un CMS plus rapide

Les systèmes de gestion de contenu, appelés CMS, génère des appels à d’importantes listes de données que vous n’utilisez pas complètement. En optimisant votre CMS, vos contenus sont délivrés plus vite et diminue la consommation d’énergie dans le stockage et la redistribution d’informations sur votre site.

Que faire ?

- Privilégier les architectures Flat file qui stockent l’ensemble de vos informations sous forme de fichier, sans avoir recours à une base de données

- Ce type de CMS est facile à déployer et occupe peu de place de stockage

Diversité en entreprise : comment agir contre les discriminations raciales ?

Votre employé·e, ou votre collègue racisé·e, n’en parle certainement pas mais il-elle est probablement touché·e par des faits d’actualités qui atteignent négativement ses origines et sa culture.

Ces événements sont susceptibles de faire écho à des violences subies depuis plusieurs années au sein même de votre entreprise , dans sa vie privée. Ils/elles n’en parlent pas, car ils/elles craignent de subir des représailles et de perdre leur emploi.

La diversité, l’inclusion en entreprise, se reposent sur plusieurs piliers de tolérance, où les actions de l’entreprise doivent permettre aux personnes concernées de ne pas se sentir stigmatisées :

- Les identités de genre

- Les orientations amoureuses

- L’âge

- L’origine sociale

- La condition physique

- L’appartenance éthnique

- Les croyances religieuses

L’article qui va suivre rassemble un ensemble de ressources (non-exhaustives) pour mettre en place des politiques de diversité et d’inclusion, sincères et concrètes.

Comment identifier et corriger les biais discriminants et favoriser la diversité en entreprise ?

Avant de corriger, il y a avant tout un travail de prise de recul à réaliser. La question « raciale » reste encore un sujet tendu et complexe à aborder en entreprise, et ce, pour des raisons multiples :

- la peur du badbuzz et de perdre des clients ;

- la peur du conflit ;

- le refus de politiser des discours de marques ;

- le refus de parler ouvertement de « race » et de différences culturelles ;

- le manque d’informations et de ressources ;

- dans les cas les plus obscurs, l’indifférence ou une volonté véritable de discriminer…

Pourtant, ce tabou autour de la diversité ethnique vaudrait la peine d’être levé. En effet, il ouvrirait le dialogue sur les biais décisionnels qu’un manque de diversité entraîne avec pour conséquences des opportunités d’innovation plus limitées, des talents qui préféreront rejoindre des entreprises plus inclusives ou encore des clients susceptibles de privilégier des entreprises qui les représentent davantage.

D’après l’Étude McKinsey 2017 “Why diversity matters” ces biais décisionnels réduisent la capacité d’innover et de répondre aux besoins des populations dans leur globalité. Les entreprises qui intègrent la diversité sont 33% plus susceptibles d’avoir des résultats financiers supérieurs à la moyenne. Quant au recrutement, 55% des employés considèrent l’engagement social d’une entreprise comme un critère plus important que le salaire, selon une étude de l’agence Cone Communications. Cette statistique monte à 76 % chez les Millennials.

Mahzarin R. Banaji, professeure en Social Psychology à l’Université d’Harvard, a créé un outil appelé le « Test d’Associations Implicite (TAI) ». Ce test a pour objectif d’identifier les stéréotypes inconscients que nous pouvons avoir sur la base des questions de Genre, de Religion et d’Ethnicité.

Dans son dossier « Nous sommes tous biaisés », Welcome to the Jungle propose des articles courts afin de passer en revue plusieurs biais cognitifs qui affectent les décisions RH, et quelques solutions pour y remédier :

Comment lutter contre la discrimination à l’embauche et le harcèlement discriminatoire au travail ?

#1- Se rappeler que la discrimination a plusieurs formes

Le Défenseur des Droits met à disposition des entreprises et des employés un certain nombre de ressources pour identifier et contrer les discriminations à l’embauche :

- Guide pour un recrutement sans discrimination

- Fiche sur le harcèlement discriminatoire

- Déconstruire des stéréotypes et préjugés

- Rédiger une offre d’emploi sans discriminer

#2 – Se faire accompagner

- Le cabinet Mozaïk œuvre depuis 2008 à accompagner les entreprises vers un recrutement plus divers et inclusif : https://mozaikrh.com/

- Marie Dasylva, fondatrice de l’agence Nkali Works, accompagne les personnes minorisées, à se défendre et à saisir les personnes référentes quand ils/elles sont victimes de discrimination : https://www.linkedin.com/in/marie-dasylva/

Comment rebondir intelligemment et de manière pertinente aux faits d’actualités autour des luttes antiracistes ?

Pour engager une campagne antiraciste, il y a plusieurs sujets à éclaircir pour limiter le bad buzz, le délit d’opportunisme et les promesses employeur non-tenues :

- Être en mesure d’aligner image de marque, marque employeur, discours et conditions de travail : Le cas de la marque Anthropologie en est un « bon » exemple.

- Questionner la place et le nombre de personnes racisées au sein de l’entreprise : Le cabinet Mixity permet la réalisation, en toute légalité, d’un audit indépendant de cartographie de la diversité en produisant des données. Ces dernières n’ont pas vocation à être diffusées au public, mais à donner des indicateurs en interne, qui doivent mener à des plans d’action.

- Questionner sa communication externe, ses discours, ses images et ses symboles : Le cabinet Accordia propose des ateliers, formations et des outils ludiques pour accompagner les entreprises à questionner ses biais discriminants pour intégrer plus de diversité dans ses enjeux business.

- Prévoir des actions concrètes à maintenir dans le temps : Les engagements et les actions contre le racisme ne sont pas des tendances. Pour que les messages restent authentiques, chaque campagne en soutien à une cause, doit générer des actions pérennes pour ne pas tomber dans les travers du «Washing»

Quelques exemples d’actions entreprises par des grandes marques :

- Pull up for change, mouvement lancé par Sharon Chuter, fondatrice et PDG de Uoma Beauty, qui vise à rendre public les statistiques éthniques, et les actions engagée par les entreprises contre le racisme

- Stop talking, ACT, autour du mouvement Black Lives Matter, par Amélie Ebongué, experte en Social Media, autrice de « Génération TikTok : Un nouvel eldorado pour les marques »

Cet article est loin d’être exhaustif, et on espère qu’il vous aidera à identifier des axes d’amélioration pour que la diversité en entreprise devienne une norme.